¿Cómo administrar los permisos de root en dispositivos Android?

Rootear un dispositivo Android, que desbloquea todo el potencial del dispositivo, es un arma de doble filo. Por un lado, abre puertas a la personalización y controles avanzados, mientras que, por el otro, expone los dispositivos a riesgos potenciales.

La decisión de hacer root depende en gran medida del uso y del contexto. Juntos exploraremos el gestor de permisos de root Magisk, detallando el proceso de rootear con Magisk y profundizando después en los entresijos de la gestión eficaz de los permisos de root.

- 1 : ¿Qué es el Rooting?

- 2 : ¿Cómo gestionar los permisos de root en dispositivos Android?

- 3 : Riesgos de rootear los dispositivos de la empresa

- 4 : ¿Cómo comprobar el estado de los dispositivos para garantizar la seguridad?

- 5 : ¿Cómo deshacerse del Root de su Android?

- 6 : Tips para proteger sus dispositivos rooteados

1 ¿Qué es el Rooting?

El rooting significa obtener privilegios elevados en un dispositivo Android. Este acceso elevado, a menudo denominado "acceso root" o permisos de "superusuario", permite a los usuarios profundizar en el sistema operativo del dispositivo. Da acceso a personalizaciones y modificaciones más allá de lo que normalmente está permitido.

Cuando se rootea un dispositivo Android, se adquiere la capacidad de eliminar aplicaciones preinstaladas, optimizar el rendimiento e incluso instalar ROM personalizadas. El rooting ofrece a los usuarios un nivel de control y personalización que va más allá de los ajustes predeterminados del fabricante.

2 ¿Cómo gestionar los permisos de root en dispositivos Android?

Ahora, vamos a aventurarnos en una herramienta que añade delicadeza a este juego de poder - el Magisk Permission Manager. Vamos a explorar cómo rootear su dispositivo con Magisk y luego ajustar los permisos con un toque de experiencia.

Magisk Permission Manager

Magisk Permission Manager es una sofisticada herramienta que ayuda a gestionar los permisos root en los dispositivos Android. Sirve como una puerta de entrada para desbloquear la personalización avanzada mientras se mantiene un ojo vigilante sobre la seguridad.

Este administrador no sólo rootea su dispositivo de manera eficiente, sino que también proporciona un enfoque matizado para controlar y personalizar los permisos de root.

Rootear dispositivos Android con Magisk

- Comience el proceso de instalación de Magisk descargando la última versión estable.

- Asegúrese de no descomprimir el archivo ZIP, ya que TWRP muestra archivos ZIP completos.

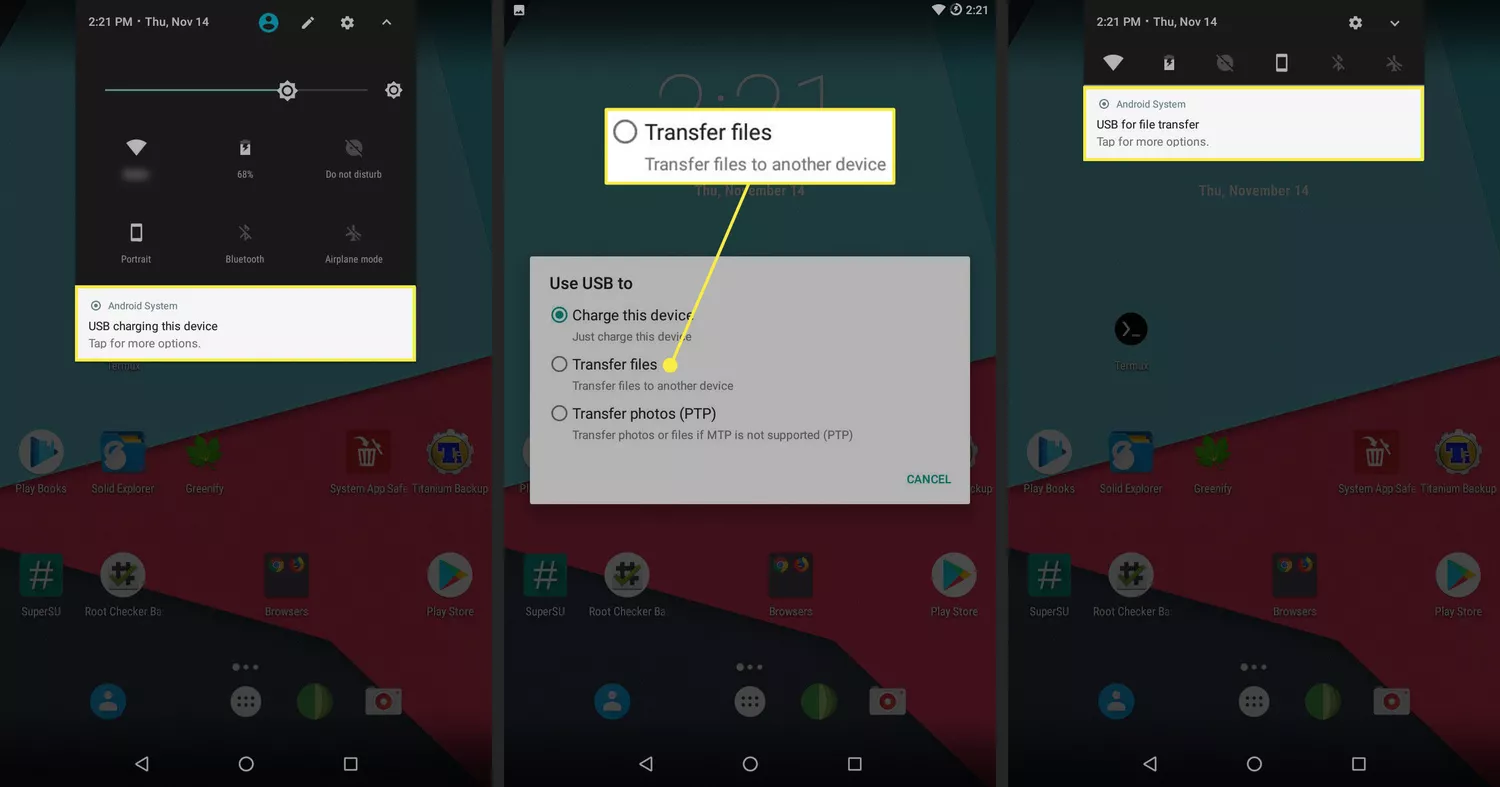

- Conecte el dispositivo a la computadora mediante USB, seleccione "Transferir archivos" en el teléfono y copie el archivo ZIP Magisk en la carpeta de descargas.

- Desconecte el teléfono de forma segura, reinícielo en modo de recuperación (normalmente pulsando simultáneamente las teclas Bajar volumen y Encendido) y seleccione Modo de recuperación en el menú.

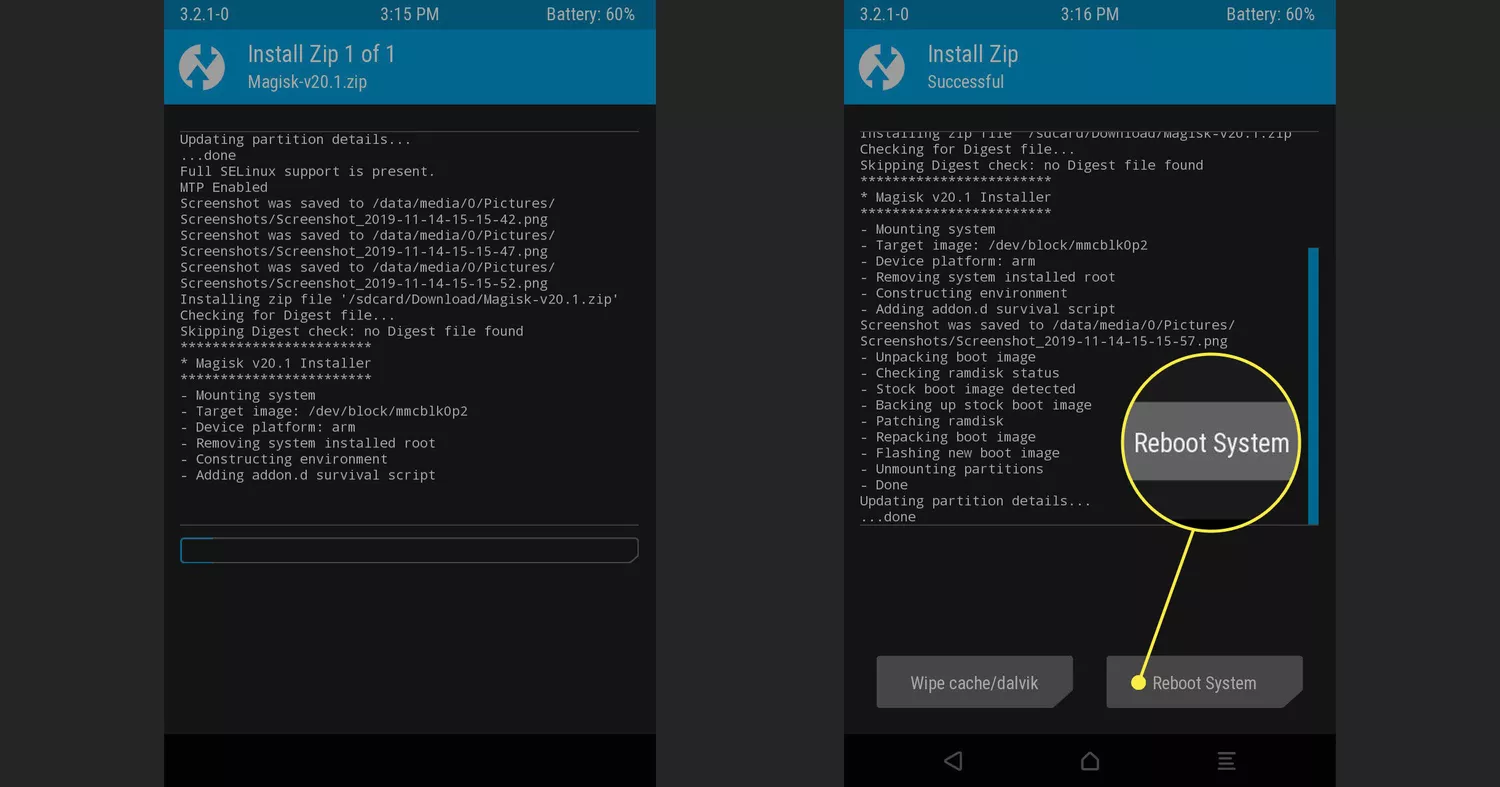

- Una vez en TWRP, toque Instalar, navegue hasta la carpeta Descargar y elija el archivo ZIP Magisk.

- Confirme la instalación moviendo el control deslizante azul. Ahora TWRP se encargará del proceso de instalación y mostrará un mensaje de éxito.

- Reinicie su dispositivo, y listo, está rooteado con Magisk.

- Compruebe el estado de la instalación en la aplicación Magisk Manager y disfrute de las funciones mejoradas en su dispositivo rooteado.

Gestión de permisos de root con Magisk

- Después de rootear con éxito con Magisk, la siguiente fase consiste en gestionar los permisos de root con delicadeza.

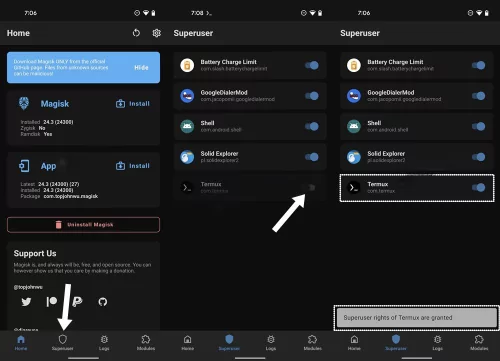

- Inicie la aplicación Magisk Manager en su dispositivo.

- Dentro de la aplicación, acceda al menú "Configuración" y active la opción "MagiskHide" para mantener su estado de root discreto de ciertas aplicaciones.

- Abra la aplicación Magisk Manager y vaya a la sección "Superusuario". En ella encontrará una lista de las aplicaciones instaladas en su dispositivo. Active el interruptor junto a cada aplicación para conceder o denegar el acceso root a esa aplicación en particular.

- Para administrar aún más los permisos de las aplicaciones, puede utilizar módulos diseñados específicamente para ese propósito. Magisk ofrece varios módulos que permiten controlar el acceso root de aplicaciones individuales. Estos módulos se pueden encontrar en la aplicación Magisk Manager o en los foros de la comunidad.

3Riesgos de rootear los dispositivos de la empresa

¿Sabía que rootear dispositivos Android, aunque desbloquea capacidades avanzadas, introduce riesgos sustanciales para la seguridad de las empresas?

Un dispositivo rooteado permite a los usuarios acceder a los archivos principales del sistema y alterar su configuración. Pueden instalar aplicaciones maliciosas que pueden poner en peligro las redes corporativas. Pero, ¿sabía que, al anular las protecciones integradas, los dispositivos rooteados se vuelven vulnerables al robo de datos y al acceso no autorizado? A continuación, le explicamos de qué manera:

Acceso a la red: Si se utiliza para conectarse directamente o a través de una red privada virtual, un dispositivo comprometido podría dar a los hackers acceso a servicios de directorio de brechas. Los hackers también pueden tener acceso a servidores de correo electrónico y otros recursos seguros. Esto abre la puerta a accesos no autorizados y a posibles instalaciones de puertas traseras. Por ello, los dispositivos rooteados son un objetivo primordial para los ciberdelincuentes que buscan entrar en las redes corporativas.

Filtraciones de datos: Más allá de las vulnerabilidades de la red, los dispositivos rooteados aumentan el riesgo de violación de datos. Las aplicaciones maliciosas con acceso root pueden robar datos confidenciales, inutilizar dispositivos o instalar elementos dañinos como módulos del kernel o rootkits.

A pesar del sistema de gestión de permisos root de Android, un solo error puede otorgar acceso root a una aplicación maliciosa. Esto puede poner en peligro no sólo la información personal, sino también datos empresariales importantes. En el ámbito empresarial, donde la seguridad de los datos es primordial, las consecuencias de los dispositivos rooteados van más allá de los riesgos individuales y pueden afectar a toda la empresa.

Comprender estos riesgos es crucial para las empresas que buscan lograr un equilibrio entre las ventajas de rootear y salvaguardar datos corporativos confidenciales.

4¿Cómo comprobar el estado de los dispositivos para garantizar la seguridad?

Ahora, exploremos cómo las empresas pueden navegar eficazmente en este aspecto crucial de la administración de dispositivos y mantener un entorno digital seguro.

Estado root de los dispositivos Android gestionados

En el ámbito de la gestión de dispositivos móviles, comprobar el estado root de los dispositivos Android gestionados es una medida de seguridad fundamental.

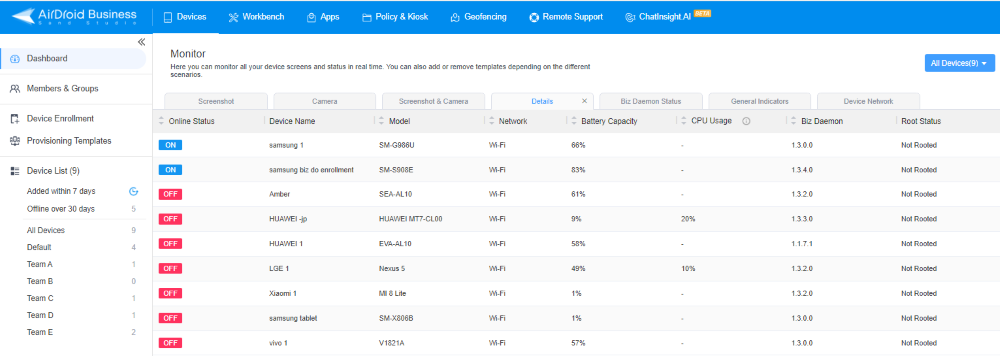

Con la consola de administración de AirDroid Business los equipos de IT y los administradores podrán saber si un dispositivo está rooteado o no.

Esta función sirve como defensa proactiva contra posibles amenazas a la seguridad. También actúa como punto de control de seguridad, permitiendo a las organizaciones aplicar políticas que impidan que los dispositivos arraigados se conecten a la red segura.

De este modo, las empresas podrán reforzar su estrategia de seguridad móvil y mantener las normas de protección de datos manteniéndose informadas sobre el estado root de sus dispositivos.

5Cómo deshacerse del Root de Android?

Si los usuarios deciden desenrollar sus dispositivos, Magisk Manager ofrece una solución sencilla. A continuación, se ofrece una guía concisa:

- Abra la aplicación Magisk Manager en su dispositivo.

- Navegue hasta la parte inferior de la pantalla y pulse "Desinstalar".

- Aparecerá un mensaje de confirmación. Confirme su decisión pulsando "Desinstalación completa".

- Magisk Manager iniciará el proceso de desinstalación. Una vez completado, un mensaje le pedirá que reinicie el dispositivo.

- Tras el reinicio, Magisk se eliminará por completo y su dispositivo volverá a su estado no rooteado.

6Tips para proteger sus dispositivos rooteados

Mantener un alto rendimiento del dispositivo mientras se mantiene rooteado requiere medidas estratégicas para proteger los dispositivos comerciales de manera efectiva:

- Gestión de aplicaciones Implemente una estrategia estricta de administración de aplicaciones eliminando aplicaciones innecesarias. Elimine todas las aplicaciones que no estén relacionadas con fines laborales. Las aplicaciones no deseadas no sólo saturan el dispositivo sino que también plantean riesgos de seguridad.

- Revise y desinstale periódicamente las aplicaciones que no se alinean con las funciones relacionadas con el negocio. Esto también mejorará la eficacia del dispositivo y reducirá las posibles vulnerabilidades.

- Configuración del modo quiosco Utilice eficazmente el Modo Quiosco para agilizar la funcionalidad del dispositivo. Configure los ajustes del Modo Quiosco para restringir el acceso a aplicaciones específicas, garantizando que sólo se pueda acceder a las aplicaciones fundamentales. Este consejo mejora la seguridad y minimiza las distracciones.

7Conclusión

Al navegar por las complejidades del rooting y la gestión de dispositivos Android, las empresas deben encontrar un delicado equilibrio entre personalización y seguridad.

Los dispositivos rooteados, aunque ofrecen capacidades avanzadas, presentan riesgos inherentes. Las medidas proactivas, como las comprobaciones rutinarias del estado root, la gestión estratégica de aplicaciones y gestor de permisos root, son fundamentales.

Cabe destacar que herramientas como AirDroid Business mejoran este equilibrio. Con funciones como la supervisión del estado de root, AirDroid Business vigila la integridad del dispositivo. Esto, junto con su intuitiva consola de administración, garantiza que las empresas puedan gestionar y proteger sus dispositivos Android sin problemas.

Comprender la delicada interacción entre control y protección garantiza que las empresas aprovechen las ventajas de los dispositivos rooteados. También ayuda a protegerse frente a posibles amenazas.

Deja una respuesta.