¿Cómo Ver Quién Ha Accedido a una Computadora Remota? [2024]

En la sociedad globalizada actual, el acceso remoto es una herramienta crucial para los expertos y administradores informáticos. Permite la resolución eficaz de problemas, actualizaciones de software y asistencia técnica, todo ello desde la comodidad de tu propio escritorio.

Por otra parte, esta facilidad de uso también conlleva la posibilidad de que alguien entre en tu cuenta sin permiso. Los actores malintencionados podrían explotar las vulnerabilidades de los protocolos de acceso remoto para obtener datos confidenciales o causar estragos en tus sistemas.

Este artículo explora varios métodos sobre cómo ver quién ha iniciado sesión en una computadora remota. Aplicando estas técnicas, puedes mantener el control sobre el acceso remoto y garantizar la seguridad de tu red.

Así que sigue leyendo hasta el final de esta guía técnica. ¡Feliz aprendizaje!

Mantener el Control: Diferentes formas de ver quién ha iniciado sesión en una computadora remota

Aquí tienes una completa Caja de Herramientas de métodos para ver quién está conectado remotamente a una computadora:

Método 1: Usar el Símbolo del Sistema o PowerShell

Para ver quién ha iniciado sesión en una computadora remota, puedes utilizar las herramientas "Símbolo del Sistema" o "PowerShell".

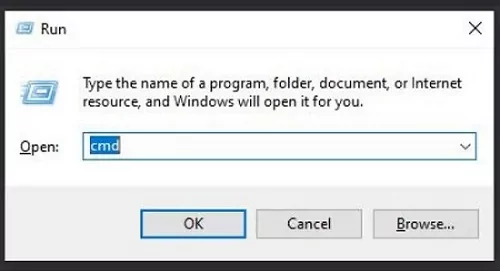

Paso 1: Abre el cuadro "Ejecutar" pulsando las teclas "Windows + R". Escribe "cmd" o "PowerShell" y pulsa "Enter".

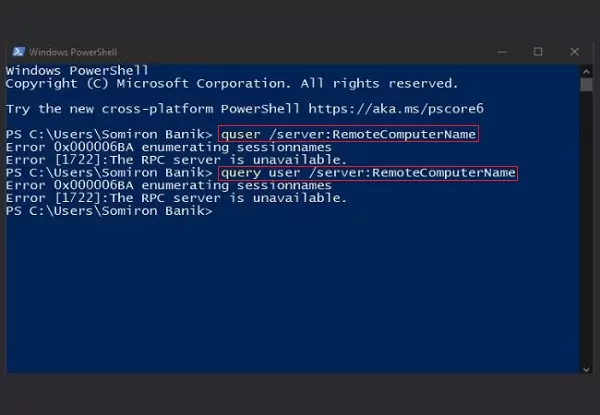

Paso 2: Aparecerá la ventana Símbolo del Sistema / PowerShell. Introduce uno de los siguientes comandos y pulsa "Enter", sustituyendo RemoteComputerName por el nombre de tu computadora remota.

quser /server:RemoteComputerName

query user /server:RemoteComputerName

Consultar información de varias computadoras:

quser /server:computer1 & quser /server:computer2 & quser /server:computer3

Paso 3: Una vez que ejecutes el comando, el terminal te mostrará el nombre del usuario que está utilizando actualmente la computadora remota.

También puedes utilizar Get-CimInstance cmdlet en PowerShell para revisar si alguien está utilizando una computadora en la red (Equivalente a Get-WmiObject. Pero a partir de PowerShell 3.0, este cmdlet ha sido sustituido por Get-CimInstance):

Get-CimInstance -ClassName Win32_ComputerSystem -ComputerName $computername | Select -ExpandProperty username

Método 2: Utiliza la Herramienta Sysinternals de Windows

La Suite Sysinternals es un conjunto de herramientas utilizadas para la resolución de problemas. Para instalar manualmente la Suite Sysinternals en Windows 10, puedes seguir estos pasos:

Paso 1: Descarga la Suite Sysinternals desde la página Suite oficial de Microsoft Sysinternals.

Paso 2: Una vez descargado, extrae el contenido del archivo zip a una carpeta de tu elección en tu sistema Windows 10.

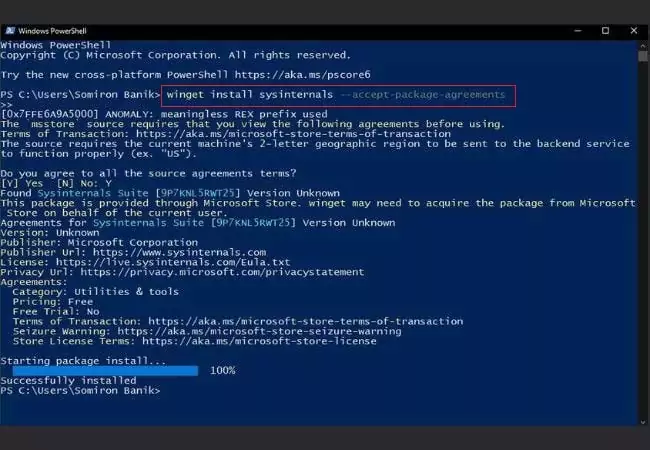

Paso 3: Instala utilizando PowerShell (Si prefieres utilizar PowerShell, puedes instalar la Suite Sysinternals con el siguiente comando).

winget install sysinternals --accept-package-agreements

Paso 4: Sigue las instrucciones y espera unos minutos. Sysinternals Suite se instalará correctamente en tu computadora con Windows.

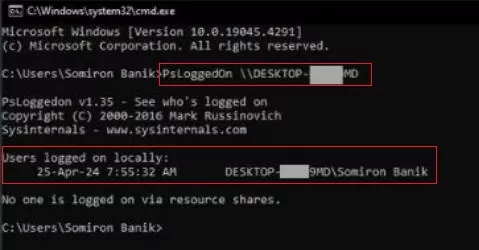

Si tienes esta suite instalada en tu computadora, puedes utilizar el comando "PsLoggedOn" [ PsLoggedOn \\RemoteComputerName ] mediante PowerShell o Símbolo del sistema. A continuación te explicamos cómo:

Paso 1: Abre "Símbolo del Sistema" o "PowerShell".

Paso 2: Cuando aparezca la pantalla, pega el siguiente comando. En lugar de RemoteComputerName, introduce el nombre real del sistema remoto.

PsLoggedOn \\RemoteComputerName

Paso 3: Ahora se mostrarán los nombres de los usuarios conectados en el sistema remoto.

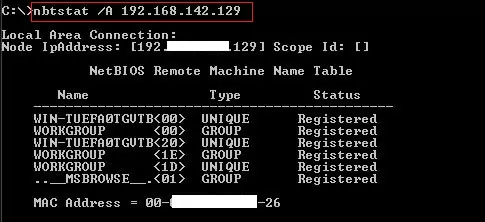

Método 3: Utiliza el Comando NBTSTAT

Para ver quién ha iniciado sesión en una computadora remota utilizando el comando NBTSTAT, puedes seguir estos pasos:

Paso 1: Abre el Símbolo del Sistema pulsando Windows + R, escribiendo "cmd" y pulsando "Enter".

Paso 2: Escribe el siguiente comando y sustituye RemoteComputerName por el nombre NetBIOS de la computadora remota que quieres revisar:

nbtstat -a RemoteComputerName

nbtstat -A Dirección IP (Si sólo conoces la dirección IP)

Paso 3: Pulsa "Enter". El comando mostrará la tabla de nombres NetBIOS de la computadora remota, que incluye los nombres de los usuarios conectados.

Sin embargo, este método tiene limitaciones para identificar usuarios activos específicamente para el acceso remoto. He aquí por qué:

NBTSTAT se centra principalmente en los nombres NetBIOS, un protocolo heredado de resolución de nombres anterior a Active Directory y que puede no reflejar siempre los nombres de usuario actuales.

Sólo muestra los nombres de usuario de los recursos compartidos en la máquina remota. Si un usuario está conectado pero no ha accedido a ningún recurso compartido, NBTSTAT no lo detectará.

Por lo tanto, aunque NBTSTAT puede ofrecer cierta información sobre los dispositivos de red, no se debe confiar únicamente en él para identificar a los usuarios remotos activos. Considéralo como una herramienta complementaria junto con otros métodos mencionados en este artículo.

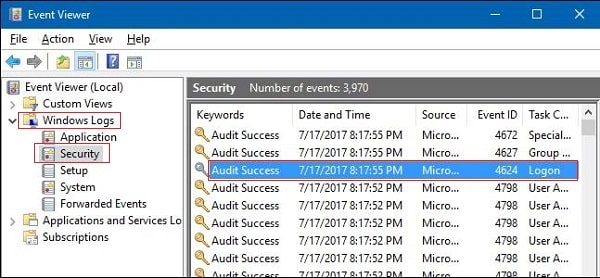

Método 4: Usar Event Viewer

Event Viewer ofrece una ventana a los sucesos de seguridad del sistema, ofreciendo valiosos datos legales con fines de auditoría. Para identificar los intentos de inicio de sesión con éxito, sigue estos pasos:

Paso 1: Abre el Visor de eventos (búscalo en el menú Inicio o en la búsqueda de la barra de tareas).

Paso 2: A continuación, navega por la estructura de árbol del panel izquierdo hasta Registros de Windows > Seguridad.

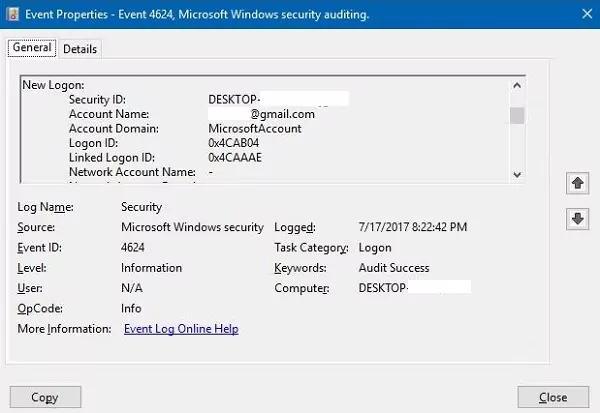

Paso 3: A continuación, busca eventos con el ID de evento 4624. Este mensaje de evento específico indica "Se ha iniciado sesión con éxito en una cuenta."

Al revisar los detalles de estos eventos, puedes recopilar información valiosa sobre el usuario que se conectó, incluyendo su nombre de usuario, dominio (si procede) y la estación de trabajo utilizada para acceder a la máquina remota.

Esta información puede ser crucial para identificar eventos no autorizados o investigar actividades sospechosas. Sin embargo, cabe señalar que esta función sólo está disponible si tienes derechos de administrador en la computadora con Windows o en el servidor con Windows.

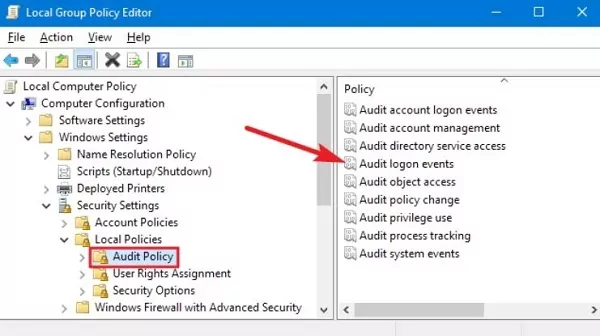

Además, si no activas la auditoría de inicio de sesión, Windows no registrará información como estos eventos de inicio de sesión y nombres de usuario en el registro de seguridad. Para activar la auditoría de inicio de sesión, sigue estos pasos:

Paso 1: Escribe "gpedit.msc" en el menú de inicio o en el cuadro de búsqueda para abrir el Editor de directivas de grupo locales.

Paso 2: En el panel izquierdo, ve a "Política Informática Local" > "Configuración de la Computadora" > "Configuración de Windows" > "Configuración de Seguridad" > "Políticas Locales" > "Política de Auditoría". "En el panel derecho, haz doble clic para abrir la configuración "Auditar eventos de inicio de sesión".

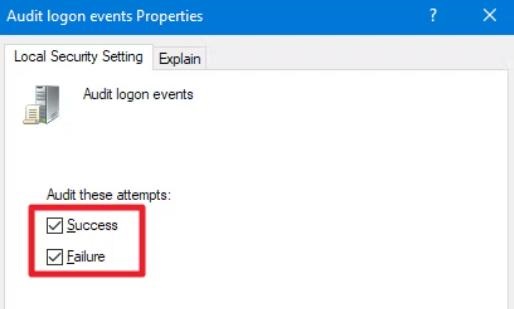

Paso 3: Abre la ventana Propiedades y revisa las opciones "Éxito" y "Fallo" para permitir que Windows registre los intentos de inicio de sesión exitosos o fallidos. A continuación, haz clic en el botón "Aceptar".

Método 5: Utiliza el Administrador de Tareas

Aunque el Administrador de Tareas no siempre ofrece una distinción clara entre usuarios locales y remotos, puede ser una herramienta útil para revisar rápidamente una máquina local que también admite la funcionalidad de acceso remoto. A continuación te explicamos cómo utilizarlo:

Paso 1: En primer lugar, haz clic con el botón derecho del ratón en la barra de tareas y selecciona "Administrador de Tareas". O puedes utilizar la combinación de teclas Ctrl + Mayús + Esc para abrir el Administrador de Tareas.

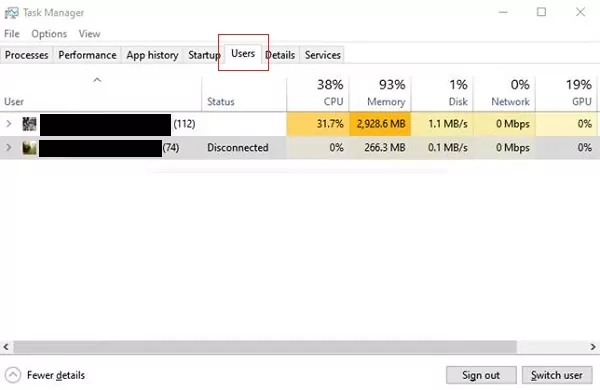

Paso 2: Después, busca una pestaña dedicada a "Usuarios" (su disponibilidad depende de la versión de Windows) y, a continuación, haz clic en la pestaña "Usuarios". Si está presente, esta pestaña muestra una lista de los usuarios conectados localmente en ese momento, incluidos los conectados remotamente a la misma máquina.

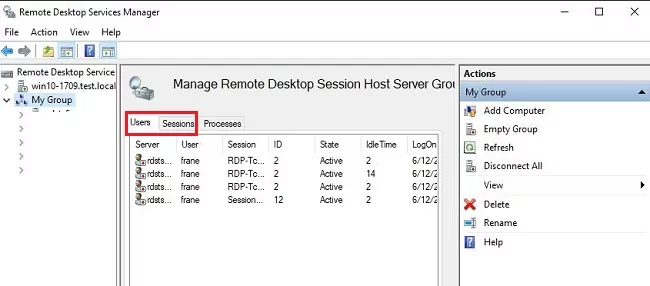

Método 6: Utiliza el Administrador de Servicios de Escritorio Remoto

En los sistemas configurados como Remote Desktop Session Hosts (RDSH) en Windows Server, utiliza la herramienta Remote Desktop Services Manager para administrar y supervisar las sesiones de escritorio remoto.

Para abrir el "Administrador de Servicios de Escritorio Remoto" a través de la Consola de Administración de Microsoft, sigue estos pasos:

Paso 1: Abre la ventana Ejecutar, escribe "mmc" y pulsa "Enter". A continuación, aparecerá una nueva ventana emergente (relativa a la Consola de administración de Microsoft), y haz clic en la opción "Sí".

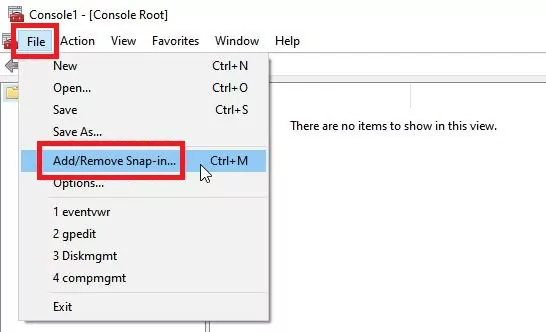

Paso 2: Ve al menú Archivo y selecciona "Añadir/Quitar complemento".

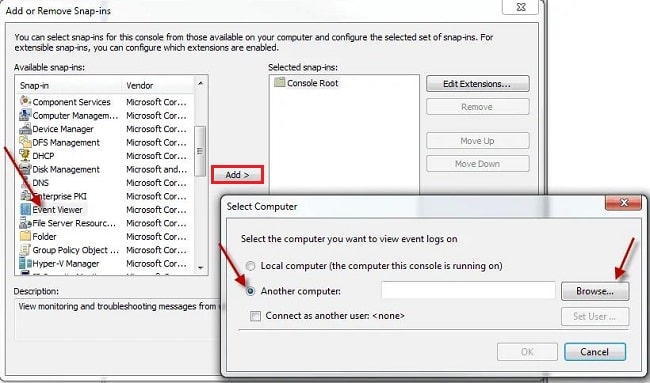

Paso 3: En "Complementos disponibles", elige "Administrador de servicios de escritorio remoto" y, a continuación, haz clic en "Añadir".

Paso 4: En el cuadro de diálogo "Seleccionar Computadora", decide si quieres conectarte a la computadora local o a otra. Si seleccionas "Otra Computadora", introduce el nombre de la computadora o utiliza "Examinar" para buscarla. Haz clic en "Aceptar".

Paso 5: En el cuadro de diálogo "Añadir o quitar complementos", haz clic en "Aceptar".

Por tanto, puedes utilizar fácilmente este comando para ver quién ha iniciado sesión en una computadora remota.

Tras entrar en la interfaz del "Administrador de Servicios de Escritorio Remoto", sólo tienes que hacer clic en la pestaña "Usuarios" para ver todos los detalles sobre los usuarios.

Del mismo modo, también puedes ver todas las sesiones de escritorio remoto activas, incluidos los nombres de usuario, ID de sesión, detalles de la conexión, etc., haciendo clic en la pestaña "Sesiones".

Consideraciones Importantes:

- No todos los métodos funcionan universalmente. Las opciones disponibles dependen del sistema operativo y de la configuración de acceso remoto tanto de la máquina local como de la remota.

- Algunos métodos, como PsLoggedOn, requieren privilegios administrativos en la máquina remota.

- Aunque estos métodos revelan los usuarios conectados actualmente, no indican necesariamente un uso activo. Considera la duración de la sesión o los registros de actividad para obtener una imagen más completa.

Consejos: Refuerza tus Defensas de Acceso Remoto

Mantener el control sobre el acceso remoto va más allá de identificar a los usuarios. Ahora, considera las siguientes medidas de seguridad adicionales. ¡Empecemos!

Imponer Contraseñas Seguras

Implementa contraseñas complejas para todas las cuentas de acceso remoto y aplica cambios periódicos de contraseña. No utilices contraseñas fáciles de adivinar o débiles.

Activar la Autenticación Multifactor (MFA)

Añade una capa extra de seguridad con MFA, requiriendo un método de verificación secundario como un código de tu teléfono o un token de seguridad. Esto aumenta significativamente la dificultad de acceso para los usuarios no autorizados, incluso si consiguen robar una contraseña.

Limitar los Usuarios de Acceso Remoto

Restringe los permisos de acceso remoto al personal autorizado que realmente lo necesite para su trabajo. Evita conceder amplios privilegios de acceso a menos que sea absolutamente necesario. El principio del menor privilegio dicta que los usuarios sólo deben tener el nivel de acceso necesario para realizar sus tareas designadas.

Usar VPNs

Considera la posibilidad de utilizar una red privada virtual (VPN) para crear un túnel confiable de acceso remoto, encriptando la transmisión de datos. Las VPN añaden una capa adicional de seguridad al garantizar que los datos viajan por un canal cifrado, incluso a través de redes públicas.

Supervisar los Intentos de Inicio de Sesión

Implementa herramientas para controlar los intentos de inicio de sesión, que te permitan detectar y potencialmente bloquear actividades sospechosas. Estas herramientas pueden alertar sobre intentos inusuales de inicio de sesión, como intentos desde ubicaciones inesperadas o a horas extrañas. Al supervisar estos intentos, puedes tomar medidas proactivas para investigar y potencialmente bloquear el acceso no autorizado.

Combinando estos métodos mencionados con sólidas prácticas de seguridad, puedes asegurarte de que sólo los usuarios autorizados acceden a tus computadoras remotas, salvaguardando tu valiosa información y tus sistemas..

Conclusiones

En pocas palabras, mantener la visibilidad de quién accede a tu PC o ver quién ha iniciado sesión en una computadora remota es crucial para garantizar la seguridad de tu red.

Aprovechando los métodos descritos en este artículo, puedes identificar eficazmente a los usuarios remotos e implantar medidas de seguridad adicionales para crear una defensa sólida contra el acceso no autorizado.

Recuerda que la vigilancia y las medidas de seguridad proactivas también son esenciales para proteger tus valiosos datos y sistemas en el panorama actual de amenazas en constante evolución.

Deja una respuesta.