Logiciel de gestion de la sécurité récompensé : pour les entreprises de toutes les taillles

Dans le monde de l'entreprise, le travail est désormais optimisé par des systèmes numériques utilisant les technologies les plus récentes pour obtenir une plus grande précision. L'objectif du transfert des données d'entreprise des dispositifs matériels traditionnels vers le cloud ou les espaces de stockage en ligne était de conserver les données en sécurité et de les rendre facilement accessibles à tout moment.

Malheureusement, les criminels ont également changé de stratégie et se tournent désormais principalement vers la cybercriminalité et les escroqueries en ligne.

C'est pourquoi le nombre de violations de données et de cybercrimes a considérablement augmenté ces dernières années.

Pour surmonter ces problèmes de sécurité et gérer les activités organisationnelles par le biais d'appareils numériques, nous disposons d'un excellent logiciel de gestion de la sécurité qui a également été récompensé comme étant le meilleur pour toutes les tailles d'entreprises.

- 1 : Sécurité de l'information numérique et cybersécurité dans les entreprises

- 2 : Qu'est-ce qu'un logiciel de gestion de la sécurité ?

- 3 : Choisir un logiciel de gestion de la sécurité en fonction de ses besoins

- 4 : Évaluation en fonction des besoins actuels et futurs

- 5 : Nos conseils : Prévenir les risques en adoptant ces mesures

- 6 : Gérer et protéger les appareils et les données de l'entreprise

Partie 1 : Sécurité de l'information numérique et cybersécurité dans les entreprises

L'information numérique et la cybersécurité sont les principaux éléments permettant d'améliorer le fonctionnement général des entreprises. Ces termes aident les entreprises à éliminer tous les types de risques et de menaces liés aux violations de données.

Ils gèrent en toute sécurité les accès non autorisés aux données qui peuvent entraîner des perturbations, des modifications ou des défaillances pour les entreprises.

Voici quelques facteurs importants que les entreprises doivent appliquer pour éviter des conséquences graves telles qu'une perte financière ou une atteinte à la réputation :

Mises à jour des logiciels des appareils

Il est plus facile pour les cybercriminels d'attaquer les appareils équipés de logiciels obsolètes. C'est pourquoi ils exploitent plus fréquemment ces appareils. Les entreprises devraient mettre à jour régulièrement leurs appareils et leurs logiciels afin de ne pas être victimes de cybercriminels.

Contrôles des accès

Les administrateurs doivent travailler sur les politiques de sécurité pour gérer des mots de passe forts et définir les autorisations des utilisateurs. L'accès aux appareils de l'entreprise avec plusieurs facteurs d'authentification et l'accès basé sur les autorisations sont des caractéristiques supplémentaires qui améliorent la sécurité de l'information numérique.

Évaluation de la sécurité

Une entreprise doit effectuer régulièrement des tests de sécurité afin de maintenir un environnement de travail sûr et fonctionnel. Les entreprises doivent également prévoir des actions en cas d'incident pour faire face à des cyber-attaques soudaines afin de sécuriser leurs données.

Formation du personnel

Les sessions de formation pour les employés sont cruciales puisqu'ils sont responsables du succès global de leur entreprise. S'ils sont bien informés sur les mesures de sécurité et les précautions à prendre, ils sont en mesure de faire face aux cyberattaques.

Partie 2 : Qu'est-ce qu'un logiciel de gestion de la sécurité ?

La gestion de la sécurité combine des ensembles d'outils spécialisés développés spécifiquement à des fins commerciales.

L'objectif principal est de fournir aux entreprises des fonctionnalités spéciales telles que des logiciels MDM et UEM, des logiciels antivirus et de nombreuses autres solutions qui renforcent la sécurité de leurs collaborateurs, de leurs biens et de leurs clients.

Les services de sécurité l'utilisent pour protéger les grandes entreprises de manière fluide et efficace. Il comprend des protocoles pour organiser diverses politiques de sécurité afin de contrôler et de verrouiller l'accès avec une authentification forte et multifactorielle.

Un système de gestion de la sécurité efficace offre des fonctionnalités telles que la gestion des alarmes, les rapports et le suivi, la vidéosurveillance, la détection des incendies et la gestion des interventions d'urgence.

Partie 3 : Choisir un logiciel de gestion de la sécurité en fonction de ses besoins

1. Pour les appareils mobiles

Le MDM AirDroid Business est un outil innovant qui permet aux entreprises de surveiller et de contrôler à distance les appareils Android appartenant à l'entreprise pour une meilleure gestion et une meilleure sécurité. Il permet de contrôler et de gérer plusieurs appareils simultanément, augmentant ainsi la productivité.

Surveillance et contrôle à distance des appareils

Les administrateurs informatiques peuvent fournir des solutions correctives aux employés en contrôlant à distance leurs appareils. Ils peuvent également accéder aux appareils automatisés afin de prendre des mesures immédiates en cas de risque de dommages ou si une mesure doit être prise, mais que l'individu ne réagit pas.

Gestion des applications

L'appareil de l'entreprise peut être configuré pour exécuter une ou plusieurs applications. Il permet également de renforcer la sécurité de l'appareil en limitant les applications au contenu malveillant et d'augmenter la productivité en bloquant l'installation de toutes les applications inutiles sur les appareils Android.

Alertes et flux de travail

Les entreprises peuvent automatiser les tâches de routine telles que les mises à jour des applications et la configuration des appareils afin d'améliorer leur efficacité. En outre, les alertes et les flux de travail renforcent la sécurité en avertissant les administrations des cyber-attaques et des risques. Par exemple, lorsqu'un accès non autorisé est détecté, les appareils se verrouillent automatiquement.

Géolocalisation et géofencing

Une entreprise peut suivre la localisation de ses employés en temps réel grâce aux appareils de l'entreprise. Ils peuvent vérifier l'emplacement exact et informer les clients de l'état de leur livraison. En outre, le système renforce la sécurité en avertissant les administrateurs si un appareil pénètre dans une zone dangereuse.

Mode kiosque

Avec ce logiciel de gestion sécurisé, vous pouvez sélectionner quelques applications à exécuter sur tous les appareils de l'entreprise, en fonction des besoins de celle-ci. La navigation sécurisée en mode incognito est activée sur les appareils afin de préserver la sécurité des données.

Création de rapports

Grâce aux rapports, les grandes entreprises peuvent avoir un aperçu de l'utilisation des appareils, y compris des applications les plus fréquemment utilisées. Les rapports sont également utilisés pour fournir des mesures permettant d'évaluer les menaces à la sécurité et de contrôler le respect des politiques.

Définir une politique de restriction

Vous pouvez imposer certaines restrictions aux appareils appartenant à l'entreprise. Plusieurs paramètres de l'appareil peuvent être restreints, notamment la rotation de l'écran, l'appareil photo et le volume. Il contribue à améliorer la sécurité des appareils en définissant des politiques de mots de passe forts et en limitant les applications et les sites web.

2. Pour les logiciels UEM

Microsoft Intune est l'une des meilleures applications pour la gestion unifiée des terminaux. Il s'agit d'un logiciel basé sur le cloud qui fournit un tableau de bord unique pour gérer tous les terminaux, y compris les téléphones mobiles, les ordinateurs de bureau, les wearables et les tablettes. Microsoft Intune aide les entreprises à personnaliser les politiques de sécurité et de gestion pour les appareils d'entreprise pertinents, garantissant ainsi la sécurité des terminaux.

Avantages pour les entreprises :

Les administrateurs informatiques peuvent facilement gérer et protéger les identités des utilisateurs impliqués dans une entreprise en tant qu'utilisateur unique ou en tant que groupe à l'aide de Microsoft Intune.

Intune contrôle les appareils à l'aide de diverses politiques. Il utilise Azure Active Directory pour enregistrer les appareils et gérer les autorisations. Grâce au centre d'administration, les entreprises peuvent facilement contrôler les appareils destinés à un usage officiel.

3. Logiciel antivirus

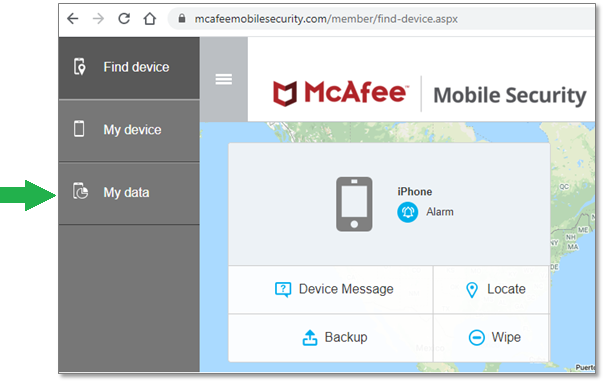

McAfee est un éditeur de logiciels au service de la cybersécurité. Il est largement utilisé par les particuliers, les petites entreprises et les grandes entreprises car il offre un large éventail de fonctionnalités qui aident chaque communauté à protéger ses données.

McAfee fournit non seulement des logiciels antivirus, mais aussi des services de sécurité en cloud pour les applications basées sur le cloud. Le VPN est un autre grand service proposé par McAfee pour masquer l'identité de l'utilisateur et accéder aux données géolocalisées.

Avantages :

Il offre aux grandes entreprises une protection complète contre les cybermenaces telles que les contenus malveillants, les logiciels malveillants et l'hameçonnage. En outre, il offre également une protection avancée contre les menaces en temps réel.

Les entreprises peuvent déployer des politiques de sécurité et de conformité pour répondre aux normes industrielles, ce qui permet de réduire les coûts et d'améliorer la productivité.

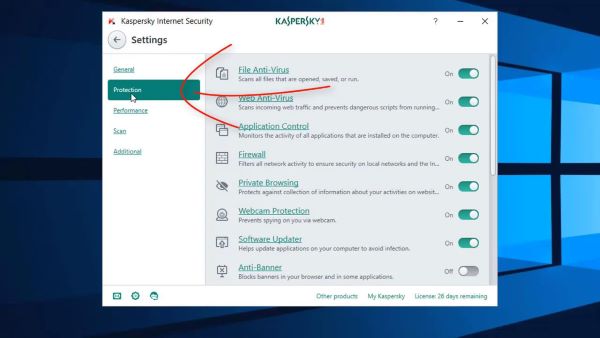

4. Logiciel de gestion de pare-feu et de sécurité réseau : Kaspersky Internet Security

Le logiciel Kaspersky fournit un pare-feu à double sens et une protection complète de vos appareils sans interrompre leur vitesse. Avec le VPN et l'outil de gestion de sécurité des mots de passe, vous pouvez garder vos activités privées et protégées.

Il détecte automatiquement les fichiers au contenu malveillant et bloque leur accès aux appareils. Ses fonctions de sécurité comprennent la vérification et la suppression des virus par des experts, la vérification de la sécurité des mots de passe, la vérification des fuites de données, la détection des logiciels espions, la gestion des applications et la lutte contre l'hameçonnage.

Avantages :

Ses fonctions, telles que le contrôle de la santé du disque dur et le contrôle expert de la santé du PC, permettent de diagnostiquer la santé des appareils et de les maintenir pleinement opérationnels.

Kaspersky permet également aux entreprises de fournir une assistance informatique à distance pour résoudre les problèmes liés aux appareils.

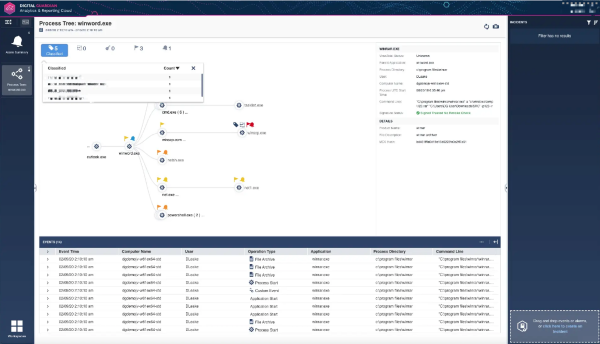

5. Logiciel de prévention des pertes de données

Les données sont un élément crucial pour toutes les entreprises, et leur gestion pose de nombreux problèmes. Il arrive que des données soient perdues, ce qui pose de graves problèmes à l'entreprise.

Digital Guardian est un outil largement utilisé pour prévenir la perte de données. La raison principale de son acceptation est qu'il aide les entreprises à surveiller en profondeur et à protéger les données avant qu'elles ne soient perdues.

Il est facile à déployer avec des ressources minimales pour localiser et protéger les données confidentielles de l'entreprise.

Avantages :

Le logiciel DLP fournit des analyses et des rapports sur les menaces et les stratégies d'élimination des risques.

Il réduit la pression sur l'équipe chargée du déploiement et de la maintenance, car il est compatible avec plusieurs plates-formes et facile à utiliser.

Partie 4 : Évaluation en fonction des besoins actuels et futurs

Voici les facteurs clés que toute entreprise doit prendre en compte pour une meilleure gestion de la sécurité :

- Sécurité : avant de choisir un logiciel, vérifiez qu'il a été développé par un développeur agréé afin d'éviter les fuites de données et d'autres problèmes.

- Déploiement : le logiciel doit être simple d'utilisation et intuitif afin d'être facilement déployé et utilisé.

- Coûts : le coût et les fonctionnalités du logiciel sont deux choses parallèles. Comparez la liste des fonctionnalités et les coûts avec d'autres outils, puis choisissez celui qui offre le plus de fonctionnalités pertinentes à un prix raisonnable.

- Support : vous devez vérifier si le logiciel que vous choisissez offre un service d'assistance à la clientèle pour l'installation et la maintenance. N'oubliez pas de vérifier s'ils répondent à un message envoyé à l'aide des coordonnées fournies.

- Personnalisation : le logiciel doit pouvoir modifier les politiques et les paramètres dans le temps, au fur et à mesure de la croissance de l'entreprise.

Partie 5 : Nos conseils : Prévenir les risques en adoptant ces mesures

Les entreprises doivent adapter ces actions pour prévenir les risques de cybersécurité :

Filtrage du contenu : utilisez un logiciel de filtrage web pour classer le contenu sur le réseau de votre entreprise. Le logiciel séparera les sites web malveillants et les autres menaces et bloquera leur accès à vos appareils. Il empêchera vos employés d'accéder accidentellement à des contenus indésirables et dangereux.

Gestion et analyse des journaux : vous pouvez surveiller les activités du réseau de votre entreprise et repérer les menaces potentielles afin de les éliminer instantanément grâce à la gestion et à l'analyse des journaux. Elle collecte des données provenant de diverses sources, telles que les périphériques réseau, les serveurs et les applications. Grâce à ces données, vous pouvez rapidement analyser les menaces et prendre des mesures rapides pour sauvegarder vos données.

Mise à jour des applications et des correctifs : vous pouvez assurer la sécurité de votre entreprise en mettant à jour instantanément tous les appareils et applications à l'aide de correctifs de sécurité et de mises à jour au fur et à mesure qu'ils sont disponibles. Le risque de cybermenaces augmente s'ils ne sont pas mis à jour régulièrement, car ces applications et appareils sont plus faciles à cibler. Vous pouvez également programmer des mises à jour de routine.

Antivirus : l'antivirus est un remède de base que tout utilisateur d'appareil doit impérativement utiliser. Que vous soyez un utilisateur individuel ou que vous dirigiez une entreprise, il est impératif d'installer un logiciel antivirus qui surveille toutes les activités afin de détecter et de détruire les fichiers malveillants des appareils avant qu'ils ne se propagent et n'endommagent le système.

Gestion des droits d'accès : la gestion des droits d'accès de chaque personne travaillant dans une entreprise est cruciale. Il est possible d'utiliser différents logiciels de gestion qui spécifient les rôles des propriétaires, des gestionnaires, des administrateurs et d'autres équipes afin de définir les limites de leur capacité à accéder aux données de de l'entreprise. Cela permet de préserver la confidentialité des informations de l'entreprise.

Partie 6 : Gérer et protéger les appareils et les données de l'entreprise

La sécurité de l'information numérique et la cybersécurité sont des sujets d'actualité dans le monde de l'entreprise. Toutes les industries ont besoin d'appareils numériques, et leurs besoins en matière de stockage de données et de partage de fichiers dans le cloud sont de plus en plus importants. Par conséquent, chaque entreprise doit adopter des politiques de sécurité telles que le filtrage de contenu, la mise à jour automatique des appareils et les logiciels antivirus afin d'appliquer de meilleures mesures de sécurité.

Avec les progrès technologiques et l'utilisation diversifiée de l'informatique dans le cloud, chaque entreprise doit se tenir au courant des tendances émergentes en matière de techniques de gestion de la sécurité. Les dernières tendances en matière de gestion de la sécurité comprennent l'intelligence artificielle et l'apprentissage automatique.

Ils permettent de détecter et d'éliminer les menaces qui pèsent sur les appareils de l'entreprise. Le MDM AirDroid Business est l'une des meilleures plateformes de gestion de la sécurité qui fournit une liste complète de fonctionnalités pour prendre en charge les problèmes de sécurité actuels pour les appareils Android d'entreprise.

Laisser une réponse.