データ保護!リモートアクセスのセキュリティを確保する10つの方法

リモートワークは、テクノロジーを活用したあらゆる企業においてトレンドとなっています。リモートで働く従業員の規模が大きくなれば、リモートアクセスのセキュリティに高い優先順位を置く必要があります。リモートワークが増えるにつれて、リモートアクセスのセキュリティの脆弱性は急激に増加しています。

リモートアクセスセッションは、サイバー犯罪者が企業ネットワークや機密データにアクセスする際の対象になっています。

したがって、安全なリモートアクセスは非常に重要です。ここでは、安全なリモートアクセスのあらゆる面について説明し、可能な限り最善の方法でリモートアクセスを保護する方法も紹介します。

Part 1 : リモートアクセスセキュリティとは?

リモートアクセスとは、インターネットを介して異なる場所にある2つのデバイスを接続することです。リモートアクセスのセキュリティとは、さまざまな方法と対策によってリモートアクセスセッションを保護することです。

安全なリモートアクセスには、適切な認証、強力な暗号化、アクセス制御が含まれます。リモートアクセス中の業務効率を確保するためには、セキュリティ対策を採用することが不可欠です。

信頼性の高いリモートアクセスソフトウェアを使用すれば、安全にリモート接続を確立し、デジタル資産への不正侵入を排除することができます。高度なテクノロジーに加えて、最新のテクノロジーを採用し、組織全体に強力なサイバーセキュリティ ポリシーを適用する必要があります。そのため、社員研修も遠隔アクセスセキュリティ対策の一環として重要な役割を果たします。

Part 2 : リモートアクセスの安全性を確保する10つの方法

前述のとおり、リモートアクセスのセキュリティには、さまざまなリモートアクセスセキュリティ対策によって実現できます。ここでは、あらゆるサイバー攻撃からリモートアクセスを保護する方法を紹介します。

1強力なパスワードと2要素認証を使用する

リモート接続を開始する前に、ユーザー認証が重要です。権限のないユーザーがリモートセッションに侵入できないように、認証プロセスを強化しなければなりません。したがって、リモートアクセスを保護するには 2 要素認証が必須です。

SMS/TOTPベースの多要素認証によって、許可されたデバイスのみがリモート接続を確立できるようになります。

さらに、パスワードはサイバー犯罪者が推測できないような強固で複雑なものでなければなりません。パスワードマネージャーを使用して、安全な固有のパスワードを作成して保存できます。

2ファイアウォールとネットワークセグメンテーションの導入

企業は、リモート アクセス セッション中の侵入者を防ぐために、強力なファイアウォールに投資するのがお勧めです。クラウド型のファイアウォールはリモートワーカーに最適です。設定を調整し、ファイアウォールを強化することで、ネットワーク セキュリティを向上させることができます。

ファイアウォールとともに、ネットワークセグメンテーションも必要です。これは、ネットワークをサブネットワークに分割するセキュリティ技術です。 サブネットワークには異なるセキュリティ設定を適用することで、サブネットワークに対するサイバー攻撃がネットワーク全体に広がることを防ぎます。

3信頼できるリモートアクセスソフトウェアを使用する

様々なデバイスやネットワークへのシームレスで安全な接続を確保するには、信頼できる安全なリモートアクセスソフトウェアを選択することも有効な手段です。これにより、機密データを保護しながら、効率的なコラボレーションとコミュニケーションが可能になります。

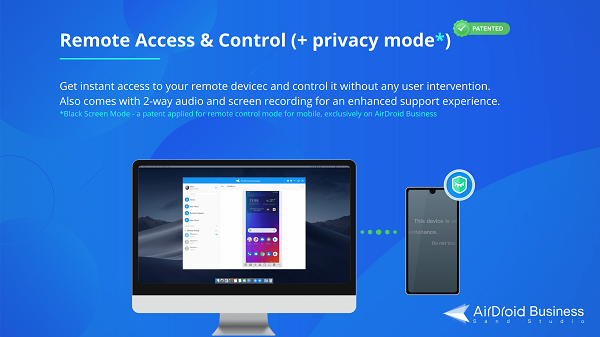

AirDroid Businessは、最も信頼性の高いAndroidデバイス向けのリモートアクセスソフトウェアの1つで、TLS暗号化を使用してリモートデバイス接続とデータ転送を保護し、デバイスの安全な操作を確保します。

ブラックスクリーンモードでは、デバイスの画面が黒くなり、他のユーザーは画面の内容を見えないように、デバイスにリモートでアクセスして制御するときに機密データを保護します。

さらに、すべてのデバイスにセキュリティポリシーを適用し、セキュリティ上の理由からデバイスの使用制限を設定することができます。

4ゼロトラストアクセス

ゼロトラストアクセスは、適切な認証なしにユーザーやデバイスを決して信用しないというコンセプトに基づくセキュリティソリューションです。不正なリモートアクセスを防ぐために、リモート接続を確立するリクエストは承認前に検証する必要があります。

認証・検証後のみ、セキュリティポリシーとアクセス制御に従って、デバイスやデータへのリモートアクセスが可能になります。ネットワークセキュリティが侵害された場合でも、ゼロトラストアクセスサービスにより被害を最小限に抑えることが可能です。

5侵入予防と検知

ネットワーク攻撃のリスクを軽減するために、侵入防御を優先すべきです。侵入防御システム(IPS)は、ネットワークだけでなく、使用中のデバイスやアプリケーションの安全確保にも責任を負います。ネットワークを保護し、侵入攻撃を防ぐには、いつも最新のセキュリティテクノロジを採用しています。

また、ネットワークアクティビティを監視するには、侵入検知システム (IDS) のインストールがお勧めです。このシステムを使えば、異常行為を検出するとすぐに侵害されたアプリケーションやデバイスをブロックします。また、さらなる被害を引き起こす前に、速やかに侵入を停止するよう関連チームに警告を送信します。

6VPN と暗号化を使用する

仮想プライベートネットワーク (VPN)は、リモートユーザーと企業の内部ネットワーク間で交換されるデータを暗号化するソフトウェアです。サイバー犯罪者がリモートユーザーのネットワークに侵入したとしてもアクセスできないプライベート トンネルを作成します。これにより、リモーユーザーは、指定されたVPNを通じて、企業のサーバーデータ、リソース、アプリケーションに安全にアクセスできるようになります。

一部のVPNには、リモートセキュリティを強化するファイアウォール設定が搭載されています。これに加えて、社内ネットワーク上のファイルは暗号化され、たとえ悪人の手に渡っても簡単に解読できないようになっていなければなりません。これにより、企業の機密データは常に保護されます。

7ネットワークセキュリティポリシーの策定

どの企業でも、遠隔地にいる従業員全員が厳守すべきサイバーセキュリティポリシーを策定することが必要です。ネットワークセキュリティポリシーには、社員が業務用デバイスで従うべき「やるべきこと」と「やってはいけないこと」が記載されています。このポリシーでは、業務用デバイスからアクセスできないアプリケーションやウェブサイトををブラックリストに登録できます。

ポリシーでは、セキュリティ侵害が発生した場合に取るべき対策も指定する必要があります。また、従業員所有のデバイスと会社所有のデバイスで異なるポリシーを設定することもできます。ファイルの転送やデータのバックアップの際に従うべきセキュリティ対策も明記すべきです。

8最小特権の原則を適用する

社員の権限やアクセスを制限すれば、セキュリティリスクは大幅に軽減されます。ユーザーを異なるグループに分けて、異なる権限を付与できます。従業員を、それぞれの役職と業務内容に応じた異なるグループに分けることができます。

例えば、管理チームのメンバーはすべてのアクセス権を持つスーパーユーザーとなり、従業員は特定のアプリケーションやリソースへのアクセス権を持つ標準ユーザーとなります。また、システムのセキュリティが損なわれないように、限定された権限を持つゲストユーザーを設定することも可能です。

9定期的なソフトウェアアップデートとパッチ適用

リモートアクセスで使用されるすべてのアプリケーションは、最新の状態に保つ必要があります。 最新バージョンでは、以前のバージョンのセキュリティホールが解消されます。したがって、サイバー犯罪者がこれらの脆弱性を通じてセキュリティを侵害するのを防ぐために、できるだけ早く更新するのがお勧めです。

また、ソフトウェア会社は随時パッチをリリースしています。パッチとは、現行バージョンのソフトウェアのセキュリティ脆弱性を修正する更新プログラムのことです。ソフトウェアだけでなく、オペレーティングシステムやデバイスも適切なタイミングでアップデートして、リモートアクセスセッションが完全に安全なものになるようにしましょう。

10社員研修と意識向上プログラム

最後になりますが、最新のリモートアクセスセキュリティの実践と会社のサイバーセキュリティポリシーを従業員に指導するためのトレーニングセッションを行う必要があります。 サイバー犯罪者は、何も知らない従業員を狙って、不正かつ極悪な方法を使用してネットワークにアクセスします。また、従業員に自分の業務用デバイスで行うべきでない行動を認識させる必要があります。

従業員がセキュリティの脅威を認識し、サイバー犯罪者がリモートユーザーを誘うための特定の手段を回避することで、セキュリティ侵害のリスクをより低減させることが可能です。そのため、すべてのリモート従業員が会社のポリシーに定められたセキュリティ手順を厳守するよう、意識向上プログラムを実施すべきです。

Part 3 : 安全なリモートアクセスにはどのような技術が使われているのか? その仕組みとは?

リモートアクセスを保護する手順について説明しましたが、安全なリモートアクセスは、さまざまなセキュリティ技術を組み合わせたものです。ここではこれらの技術を分かりやすくて解説します。

● エンドポイントセキュリティ:

エンドポイントとは、リモートワーカーが使用するエンドポイントデバイスです。エンドポイントセキュリティとは、エンドポイントデバイスにファイアウォールやアンチウイルスソフトウェアをインストールし、ネットワーク攻撃を防止したり、侵入を検出・ブロックしたりすることです。

また、企業のサイバーセキュリティ ポリシーを施行し、ブラックリストに登録された特定のアプリや Web サイトへのアクセスを防止し、設定の変更を制限する役割も担っています。

● VPN:

仮想プライベートネットワークは、リモートアクセス セッションを保護するのに不可欠です。エンドデバイスが会社のサーバーに接続するための専用トンネルを提供します。トンネルは暗号化され、侵入されることなく安全なデータ転送を可能にします。

エンドポイントのネットワークが安全でない場合でも、VPNを使用することで、エンドポイントネットワークに対するサイバー攻撃がリモートインタラクションに影響を及ぼさないようにします。

● ゼロトラストネットワークアクセス:

このセキュリティ対策は、適切な認証なしにリモート接続を通過できないことを保証します。デバイスが以前に接続したことがある場合でも、ネットワークを自動的に信頼するのではなく、再認証する必要があります。これにより、既存のセキュリティ対策がさらに強化されます。

● ネットワークアクセス制御:

これは、信頼性の高いリモートアクセスソフトウェア、さまざまなセキュリティツール、セキュリティポリシーを組み合わせて実行します。また、異なるユーザーの権限を制限することも、ネットワークアクセス制御の一部です。

● シングルサインオン:

多要素認証は不可欠ですが、シングルサインオンオプションを使用すると、ユーザーは強力な認証情報を使用してリモートアクセスできます。これは、無人のデバイスにリモートですぐにアクセスするのに最適です。

Part 4 : なぜ安全なリモートアクセスが重要なのか?

リモートアクセスセッションはサイバー攻撃に対して脆弱性があります。不安定なリモートアクセスセッションは、何の抵抗もなく侵入できるため、サイバー犯罪者に狙われやすいです。ここでは、リモートアクセスのリスクを回避可能なセキュリティ対策と安全なリモートアクセスに関する課題について説明します。

1リモートアクセスに共通のリスク

以下は、リモートアクセスに関連するよく見られるリスクで、リモートアクセスのセキュリティ確保の重要性を示すものでもあります。

脆弱な認証情報または盗用しやすい認証情報

安全性の低いリモートアクセスでは、接続を確立するために事前に定義された認証情報のみが必要です。これらの認証情報が強固でない場合、サイバー犯罪者はそれを推測して解読し、企業のサーバーにリモートアクセスすることができます。逆に、二要素認証はこうした不正侵入を防ぎ、リモートアクセスを確実に保護します。

安全でないネットワーク接続

リモートワーカーは、公共ネットワークを使って会社のサーバーに接続することが多いでしょう。多くの場合、公衆ネットワークは最新の技術で保護されていません このような安全でないネットワークは、サイバー犯罪者の遊び場となります。

ネットワークにハッキングし、接続されているデバイスにアクセスすることが多いです。したがって、安全でないネットワークを介したリモートアクセスは絶対に危険です。

古いソフトウェアとファームウェア

企業のサーバーに接続されたリモートデバイスは、古いソフトウェアやオペレーティングシステムを使用している場合、セキュリティ攻撃を受けやすい状態になります。これは、古いバージョンにはセキュリティの欠陥があり、サイバー攻撃者がこれらを悪用してリモート接続セッションに侵入し、損害を引き起こすことが簡単にできます。

多要素認証の不足

単一認証だけでは安全とは言えません。多要素認証のないリモートアクセスでは、接続されたデバイスとユーザーを無条件に信頼することになります。 サイバー攻撃者は、簡単に1要素認証をパスすることで、認証情報をクラックしたり、個人情報を盗んだりすることが可能です。

2リモートアクセスセキュリティの課題

どのようなソリューションにも挑戦が伴いますが、リモートアクセスのセキュリティソリューションも例外ではありません。リモート接続の安全性を確保するためには、いくつかの課題を把握しておく必要があります。

リモートデバイスを制御できない

リモート作業デバイスの動作を完全に制御できないため、デバイスのセキュリティを確保することは困難です。リモートで監視することはできますが、最終的には、従業員が自分のデバイスを操作してセキュリティポリシーを実施し、サイバー攻撃から身を守る必要があります。

アクセス管理の複雑さ

安全なリモートアクセスソリューションでは、異なる権限と特権を持つさまざまなユーザーグループを管理する必要があります。従業員の数が多く、階層がさまざまな場合、ユーザーアクセス管理は複雑になります。

セキュリティチームは、セキュリティを損なうことなく複雑さを克服する明確なアクセス管理計画を作成する必要があります。

セキュリティポリシーの実施が困難

リモートで働く従業員が多い企業では、セキュリティポリシーを導入するのが難しいです。リモート作業中のデバイスを常に監視するのは難しいためです。

すべての従業員がセキュリティポリシーを遵守しているわけではなく、何らかのミスがサイバー攻撃につながる可能性があります。したがって、繰り返しのトレーニングと意識向上プログラム、および自動モニタリングが必要です。

攻撃対象の増加

リモートワークにより、サイバー犯罪者の攻撃対象が拡大しています。会社のデバイスはインターネットを通じて遠隔地のデバイスと接続するため、接続された機器はサイバー攻撃を受けやすくなります。

攻撃対象範囲が増加するにつれて、企業はセキュリティとリスク管理にさらに投資することが求められます。企業は、信頼性の高い、最新のセキュリティ テクノロジと手法を採用するリモート アクセスソフトウェアにさらに投資する必要があります。

サードパーティ製ソフトウェアの脆弱性

リモートアクセスセキュリティを提供するサードパーティ製アプリケーションは、常にサイバー犯罪者の目標となっています。彼らは、ターゲットとなるアプリケーションのセキュリティ脆弱性を発見し、そのアプリケーションのユーザーにアクセスしようとします。 したがって、ソフトウェアの脆弱性のリスクを回避するには、AirDroid Businessのような信頼性の高いリモートアクセスアプリケーションをおすすめします。

ユーザー行動

セキュリティ対策にはユーザーの行動を変えることが求められるが、ユーザーの行動を変えるのは難しいです。多くの従業員はセキュリティポリシーに注意を払わず、それを真面目に実行することもありません。

彼らは慣れた活動を続け、デバイスや接続されたネットワークをサイバー攻撃に対して脆弱なままにします。 ユーザーの行動を変えるには、トレーニング、モニタリング、定期的な評価が不可欠です。

Part 5 : セキュアなリモートアクセスを導入するメリットとは?

このような課題にもかかわらず、セキュアなリモートアクセスを導入するメリットも多いです。これが、リモートで働く従業員がいる企業が、セキュアなリモートアクセスを採用する理由です。 以下は、安全なリモートアクセスのメリットです。

1異なる場所に設置したデバイスへのアクセスを許可

従業員は、高いセキュリティレベルで、どこからでも会社のデバイスやリソースにリモートアクセスできます。企業は、従業員の役割や責任に応じて、特定のアプリケーションやデータへのアクセスを指定することができます。

これにより、企業は従業員がいつでもどこからでも働ける柔軟性を確保し、仕事と生活のバランスを改善することが可能になります。また、セキュリティチームにとって、接続されているすべてのリソースを一元管理し、セキュリティリスクを軽減するための迅速な措置を講じることも容易になります。

2生産性の向上と管理プロセスの合理化

リモートアクセスセキュリティ対策は分散した資産を一元的に管理することで、管理プロセスを簡素化します。中央のコントロールパネルから、役割の割り当て、デバイスの監視、サポートおよびメンテナンス サービスの提供が可能です。

管理の簡素化により、管理者とセキュリティチームの生産性が向上します。 さらに、セキュリティリシーを導入することで、デバイス上の注意散漫な活動を回避し、従業員の生産性を向上させることができます。

3アクセス管理の強化

管理チームは、いつでもリモートワーク機器にクセスし、サポートを提供したり、セキュリティのために設定やアプリケーションを調整したりすることができます。リモート作業デバイスのさまざまなパラメータをリアルタイムで監視し、セキュリティリスクを軽減するためのタイムリーな措置を取ることができます。リモートアクセスとコントロールにより、リモート資産の管理とセキュリティポリシーの実施がより確実になります。

Part 6. おわりに

リモートワーカーが多い会社では、会社のリソースへの安全なリモートアクセスを確保することが特に重要です。ここでは、リモートアクセスを効果的に保護するのに効果的な方法とテクニックをご紹介します。今すぐ対策を講じて、データを保護しましょう。

返信を残してください。